Cómo activar un WordPress Multisitio para gestionar varias páginas desde el mismo WordPress.

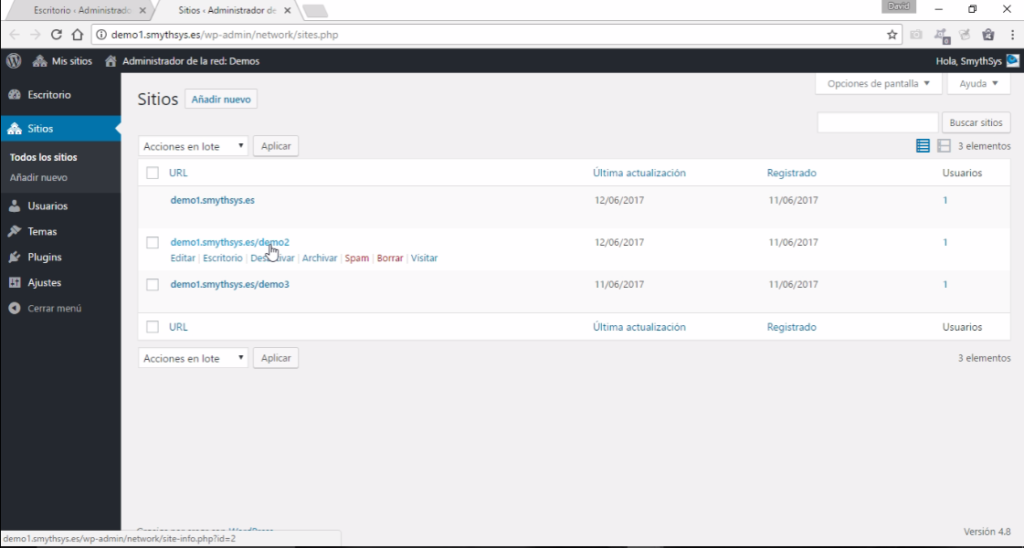

WordPress te permite crear una instalación especial, que se llama WordPress Multisitio, la cual te permite gestionar varias páginas web desde el mismo backend. Esto tiene varias ventajas: Sólo tienes que logarte en un WordPress para poder gestionar todas las páginas desde un mismo panel. Esto lo haces con un superusuario. Ese usuario gestiona toda la “red” de sitios. Desde un mismo sitio puedes controlar que plugins y que temas (diferentes o iguales) tiene cada página. Desde un mismo sitio gestionas las actualizaciones de plugins y temas. Puedes crear usuarios para cada página fácilmente desde un mismo backend. Sólo necesitas un alojamiento, un hosting, para gestionar varios dominios. Esto es un ahorro ya que no tienes que contratar varios. Eso si…tu alojamiento tiene que poder gestionar el tráfico y los recursos necesarios. Las url de las páginas pueden ser por dominios o subdominios diferentes (demo1.com, demo2.com o página1.demo1.com) o por url (demo.com/pagina1, demo.com/pagina2 etc). Y esto se configura Tiene también algún inconveniente. Como todo lo centralizado en un sólo lugar, si falla ese hosting o ese WordPress, caen todas. Aún así, es una buena idea para gente con pocos recursos de alojamiento, o para gente con servidores potentes que quieran facilitarse la gestión. Nosotros lo usamos para crear las demos para los clientes. Así podemos crear todas las páginas de prueba que queramos y gestionarlas fácilmente sin tener muchas bases de datos o hosting. Para crear un Multisitio en WordPress sólo tienes que hacer una modificación en el fichero wp-config.php. Nota: si es una instalación con contenido, no una nueva,¡ haz copia de seguridad antes! Desactiva todos los plugins y deja los permalinks por defecto. /* Multisitio */ define( ‘WP_ALLOW_MULTISITE’, true ); Después de guardar los cambios entra en el backend y verás un nuevo menú en Herramientas -> Configuración de la red Desde ese menú empiezas a configurar la red. Te pregunta cómo van a entras las páginas (si por subcarpeta o por subdominio), un correo y un usuario superadministrador. Después de va a indicar unos cambios a hacer en el fichero wp-config.php y en .htaccess. Nota: en principio sólo puedes crear la entrada para subdominio demo1.tudominio.com o carpeta tudominio.com/demo1. Dentro de unos días miraremos cómo hacerlo con dominios distintos. Verás que los del wp-config.php incluyen la línea que habías incluido antes. Así que pon el resto debajo de esta. En el .htaccess tienes que SUSTITUIR las reglas que te pone por las que había, no añadir. Una vez hecho los cambios, cuando vuelvas a entrar en el backend verás un nuevo menú con más opciones. Os las explicamos y mostramos en el vídeo siguiente.