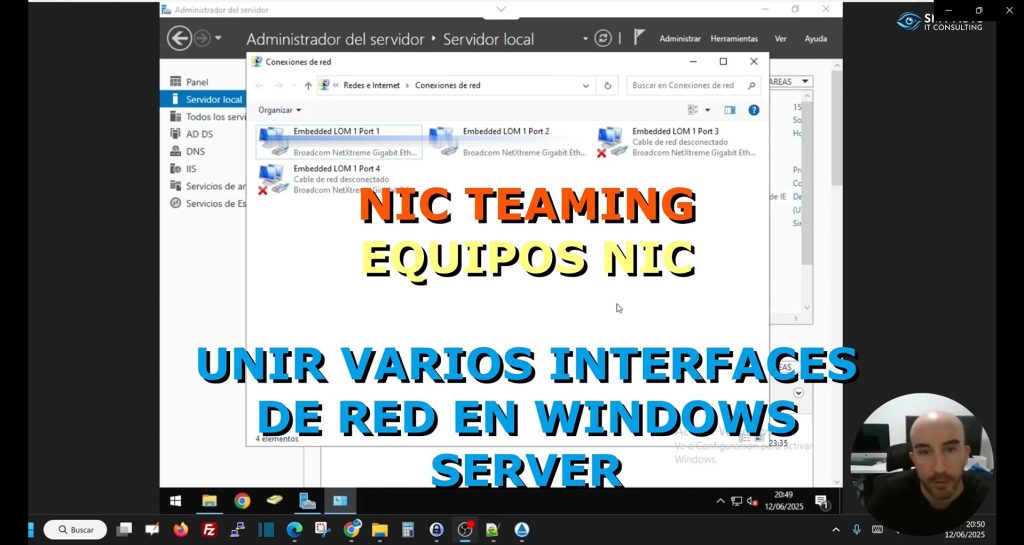

Crea NIC Teaming, Equipos NIC, en Windows Server paso a paso.

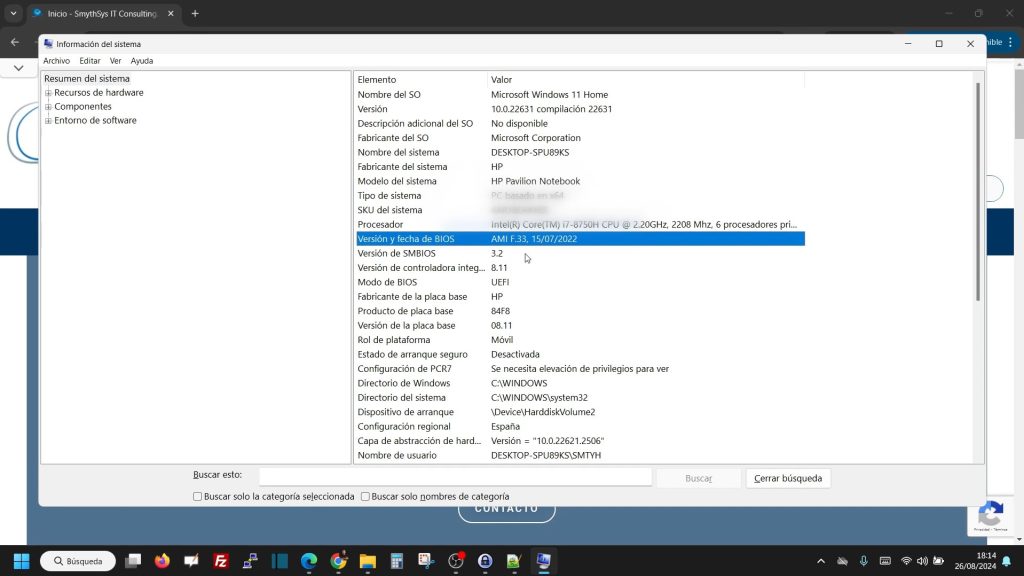

Maximizando el Ancho de Banda: Configuración de NIC Teaming en Windows Server El NIC Teaming (también conocido como Load Balancing and Failover – LBFO) permite agrupar varios adaptadores de red físicos en un único equipo lógico. Esta configuración es fundamental en entornos profesionales para lograr dos objetivos críticos: la agregación de ancho de banda y la redundancia de red ante fallos de hardware. A continuación, vamos a detallar el procedimiento técnico paso a paso para su implementación en Windows Server: 1. Acceso a la Gestión del Servidor El proceso se inicia desde el Administrador del Servidor. En el panel de Servidor Local, se debe localizar la función denominada Formación de equipos de NIC. Por defecto, esta característica aparece como “Deshabilitada”; al pulsar sobre el estado, accederemos al panel de control avanzado de las interfaces. 2. Selección de Adaptadores Físicos Dentro de la consola de configuración, se listarán todos los adaptadores de red instalados en el chasis. Para crear el equipo, seleccionamos las interfaces físicas que deseamos agrupar. Por ejemplo, al combinar dos tarjetas de 1 Gbps, el sistema generará un canal lógico con una capacidad agregada de 2 Gbps. 3. Definición y Propiedades del Equipo Tras seleccionar los adaptadores, procedemos a crear el equipo asignándole un nombre identificativo. En este punto es posible ajustar las propiedades de rendimiento: Modo de trabajo: Se puede optar por un modo de equilibrio de carga dinámico o configurar adaptadores en “Modo de espera”, donde una interfaz queda reservada exclusivamente como backup en caso de que la principal sufra una desconexión. 4. Reconfiguración del Direccionamiento IP Es un punto crítico entender que, al crear el equipo, Windows genera un nuevo adaptador virtual. Toda configuración de IP fija, DNS o parámetros avanzados que existieran en las tarjetas individuales se perderá. Si la configuración se realiza mediante acceso remoto, el servidor sufrirá una breve desconexión mientras se aprovisiona la nueva interfaz lógica y se unifican los enlaces. 5. Administración del Adaptador Lógico Una vez finalizado el proceso, las propiedades de red de los adaptadores físicos originales quedarán bloqueadas. A partir de este momento, cualquier gestión de direccionamiento (IP estática, Gateway, etc.) debe realizarse directamente sobre el nuevo Adaptador de Equipo. El sistema ahora tratará este grupo de tarjetas como una sola interfaz de alta velocidad y alta disponibilidad. ¿Quieres ver el proceso real en pantalla y los detalles de rendimiento? Mira el vídeo completo aquí: https://www.youtube.com/watch?v=s7xrDpvpccw