¡ Las Inteligencias Artificiales también ALUCINAN !

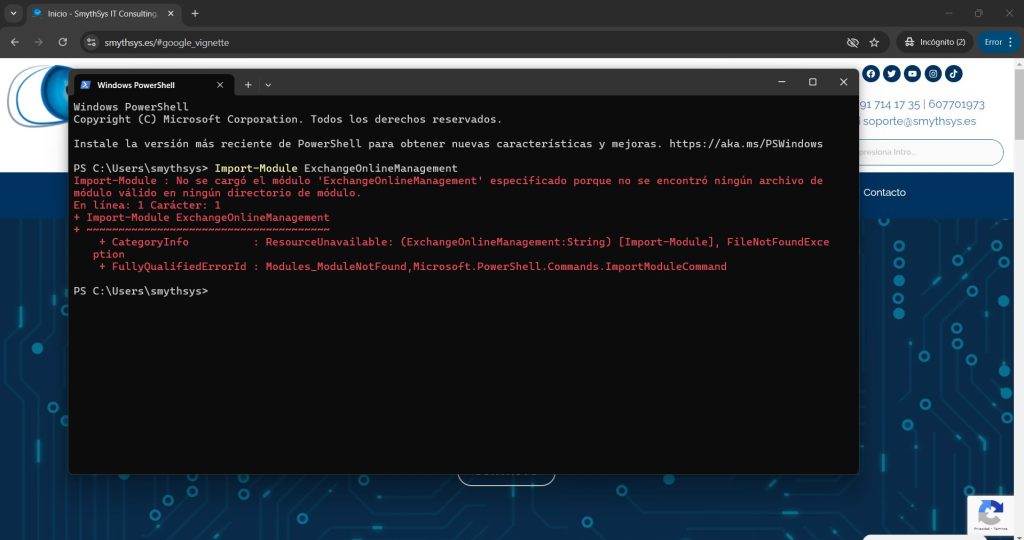

Puede que no lo sepáis, pero las Inteligencias Artificiales también ALUCINAN. Alucinación es como se llama a los resultados erróneos que devuelve la inteligencia artificial cuando le pedimos algo. Estos resultados erróneos pueden deberse a muchas cosas, pero principalmente: La conclusión es que las IAs son muy útiles, nos ahorran mucho tiempo y esfuerzo, pero no son infalibles. Y debemos SIEMPRE comprobar que lo que nos devuelven es correcto. Verificar lo que las inteligencias artificiales nos producen.