Renta Web 2016. Nuevo sistema online y cómo usarlo.

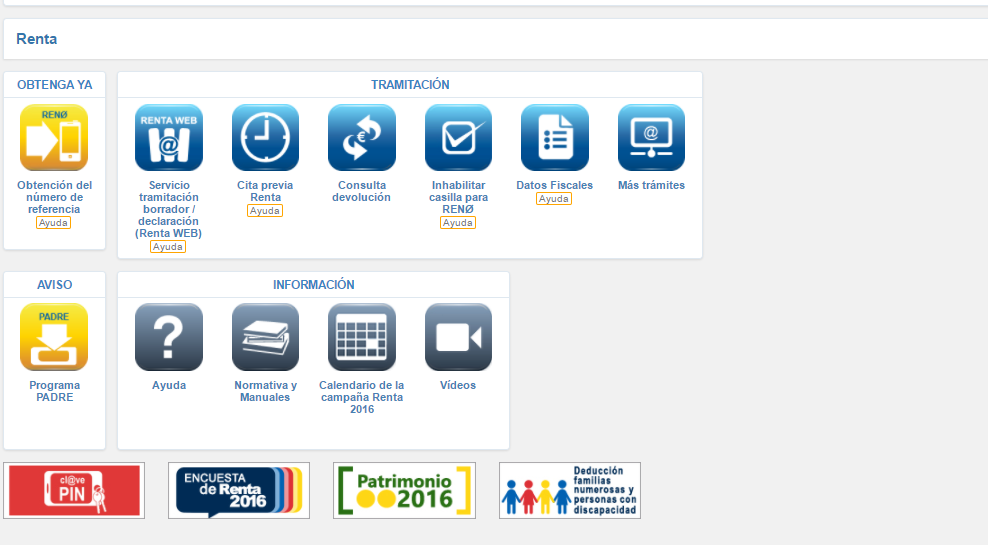

Estamos en medio de la campaña de la renta del 2016. Muchos de vosotros ya la habréis hecho pero, dado tenemos el sistema Renta Web como novedad, os lo vamos a explicar rápidamente. Primero las fechas. La campaña empezó el día 5 de Abril, se puede pedir cita previa desde el 5 de Mayo y el 11 se empiezan a confeccionar en las oficinas de Hacienda. El día 26 de Junio es el último día para entrenar las declaraciones a ingresar con la domiciliación bancaria del primer plazo. El día 30 de Junio acaba la campaña y es el último día de presentación de las declaraciones. La gran novedad de este año es que se elimina el programa Padre y todo, aprobación de borradores y declaraciones se hacen online a través del nuevo sistema Renta Web. ¿Cómo se accede a Renta Web? Entrenado en la web de la Agencia y pinchando en Renta 2016 (un banner), o desde este enlace. El primer icono de Tramitación es Renta Web. Al pinchar te pedirá identificación (para saber que eres tú) y se puede hacer de tres maneras: Certificado electrónico. Ya sea certificado en el navegador o usando el del DNI electrónico. Con clave PIN si estás dado de alta, como explicamos en este artículo. Hay que pedir el PIN antes de entrar en Renta Web. Número de referencia. Usando una casilla de referencia de la declaración anterior (2015). En el menú emergente al pie tienes un enlace para obtener el número de referencia que debes pedir antes de entrar en Renta Web. Una vez hayas accedido con el certificado, PIN o número te lleva a una página donde te ofrece los servicios disponibles. De nuevo el primero es el acceso a Renta Web. Una vez accedas a la primera opción te lleva a lo que es ya Renta Web. Al final es como el programa Padre, así que los que usasteis este veréis muchas similitudes. En un primer paso verificará los datos personales y te permitirá importar datos del cónyuge (tienes que acceder con la misma identificación que te pedía a ti para importar sus datos). La primera pantalla es el Resumen de Declaraciones, donde podréis ver lo que sale en el borrador de la declaración. En esta primera pantalla puedes ver los datos fiscales importados, una vista previa de la declaración, un resumen de lo que sale (a pagar si positivo y a devolver si negativo, recordadlo), tanto en modalidad individual como conjunta (si es el caso). REVISAD los datos importados, no aceptéis el borrador directamente.. Los rumores que oímos son que FALTA mucha información. Así que os tocará hacerla a mano. Arriba tenéis un menú. El botón Guardar,os permite ir guardando cambios y sobreescribiendo sesiones. Muy útil. El botón Continuar con la Declaración os permitirá usar un interfaz como el programa Padre y “hacer la declaración a mano”. Este proceso es el de todos los años. Podréis siempre pinchar en Resumen de Declaraciones (pantalla inicial) para volver al resumen. Se ve bien cómo va quedando la cantidad final, que es la que importa, tras las modificaciones. También podréis pinchar en Apartados para ir rápido a cada sección. Validar para ver si tenéis errores. Guardar. O Presentar Declaración cuando estéis conforme. Para más información tenéis esta sección de ayuda, y recordar que podéis llamar a la Agencia, responden bien.