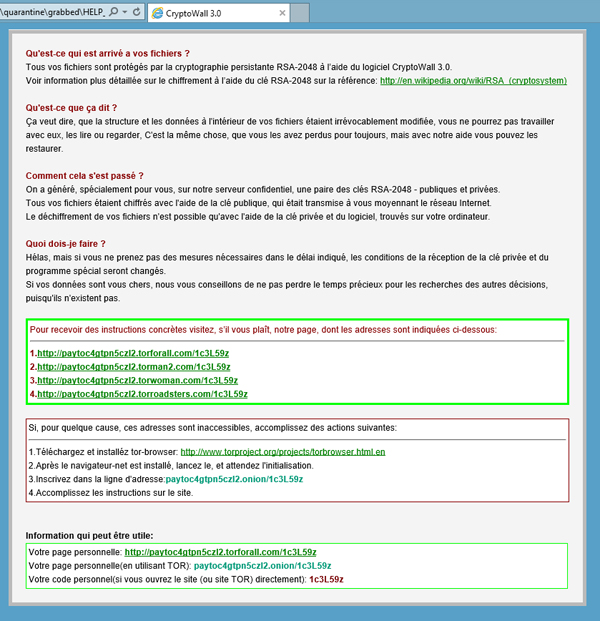

Ha sido la noticia de la semana en el mundo informática, se ha descubierto que una marca tan importante como Lenovo (con excelentes ordenadores) instalaba un programa adware que podía permitir ataques “man in the middle” por https. El programa se llama Superfish.El certificado raíz de Superfish permite crear certificados (falsos) para cualquier dominio, certificados que el ordenador infectado acepta (y por lo tanto es vulnerable a ataques). Los posibles ordenadores infectados son: G Series: G410, G510, G710, G40-70, G50-70, G40-30, G50-30, G40-45, G50-45, G40-80 U Series: U330P, U430P, U330Touch, U430Touch, U530Touch Y Series: Y430P, Y40-70, Y50-70, Y40-80, Y70-70 Z Series: Z40-75, Z50-75, Z40-70, Z50-70, Z70-80 S Series: S310, S410, S40-70, S415, S415Touch, S435, S20-30, S20-30Touch Flex Series: Flex2 14D, Flex2 15D, Flex2 14, Flex2 15, Flex2 Pro, Flex 10 MIIX Series: MIIX2-8, MIIX2-10, MIIX2-11, MIIX 3 1030 YOGA Series: YOGA2Pro-13, YOGA2-13, YOGA2-11, YOGA3 Pro E Series: E10-30 Lenovo Edge 15 Si tienes un portátil Lenovo aconsejo que vayas a “Agregar y quitar programas” (Programas y características etc dependiendo de la versión) y mires si tienes algo de Superfish. Si es así desinstálalo y sigue las instrucciones de estos enlaces para quitar el certificado raíz. También puedes comprobar si tienes Superfish aquí. Instrucciones oficiales de Lenovo: -http://forums.lenovo.com/t5/Lenovo-P-Y-and-Z-series/Removal-Instructions-for-VisualDiscovery-Superfish-application/ta-p/2029206 -http://support.lenovo.com/us/en/product_security/superfish_uninstall Detalladas en inglés, detalladas en español. Lenovo tambíen ha sacado en este enlace una herramienta para desinstalar Superfish automáticamente.