La época de las contraseñas largas y complicadas como único método de defensa se acabó. Esta semana escribiremos varios artículos sobre el tema, pero da igual lo larga que sea tu contraseña, si un sitio que la contenía ha sido hackeado…..la tienen.

Habréis oído muchos casos de servidores web a las que se les ha hecho ataques y se han sacado miles de usuarios y contraseñas. Es muy famoso el de Adobe, el caso de Heartbleed que dió acceso a muchas webs y hace unos días uno grupo de hackers rusos consiguieron 1,2 billones de cuentas.

¿Qué quiere decir que te consigan tu usuario y contraseña en estos ataques? Si usas contraseñas y usuarios diferentes para cada página o servicio nada. Pero hay gente que repite contraseña o al menos las relaciona (PedroFacebook por ejemplo) y entonces es fácil conseguir acceso al resto. Es más, hay muchos sitios que te dejan entrar con tu usuario de Facebook, Gmail o similar.

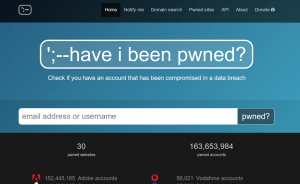

Si quieres saber si tu cuenta ha sido afectada por estos ataques una de las mejores páginas es https://haveibeenpwned.com/

Podéis ver aquí algunas de las listas de sitios afectados que usan.

Pones tu e-mail o el nombre de usuario que usas en tu aplicación o sistema y verás si aparece. Si aparece lo primero sería cambiar la contraseña lo antes posible.

Si eres administrador de un dominio (tienes que demostrarlo) también puedes filtrar por ese dominio para ver qué cuentas se han afectado.