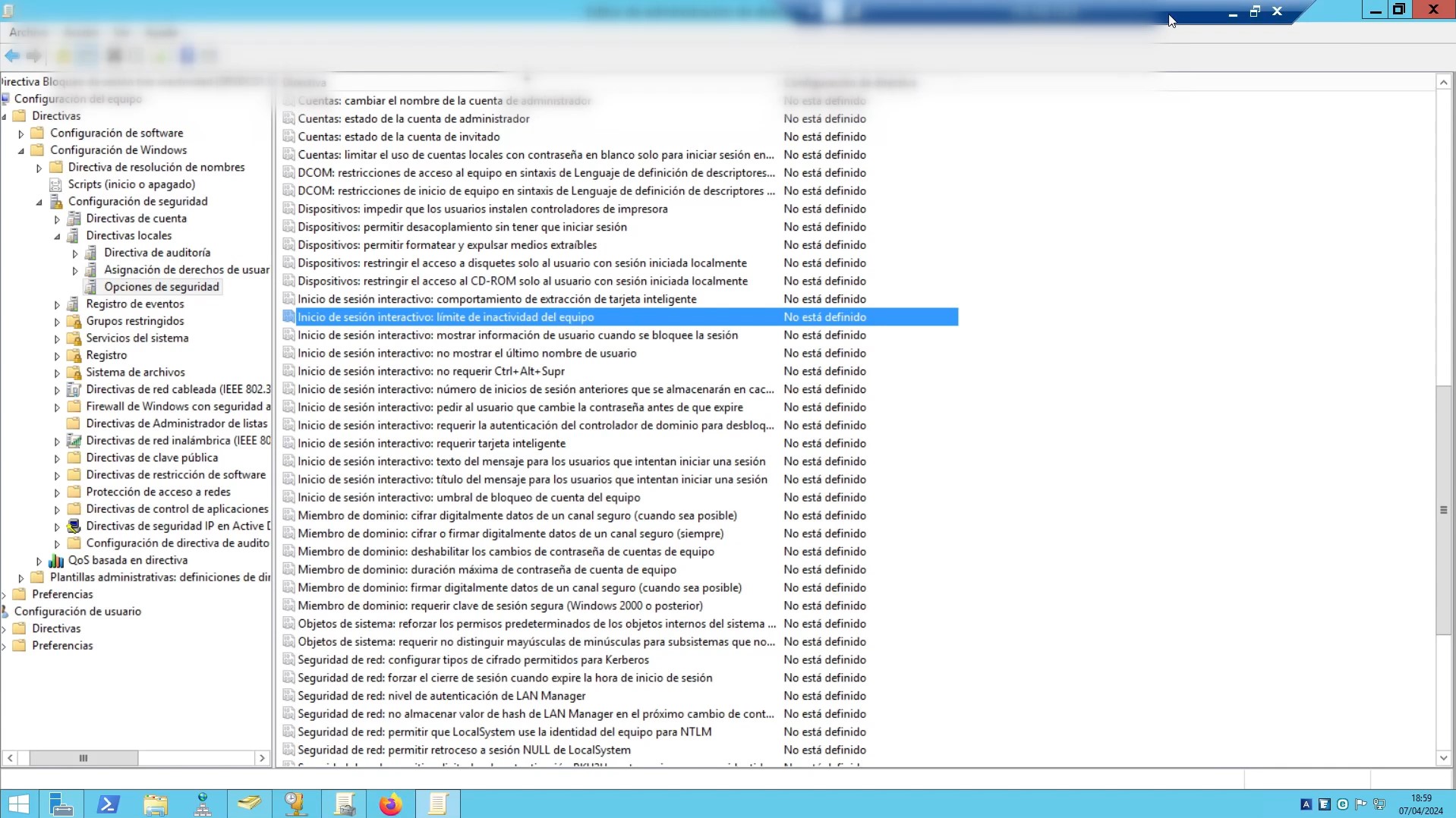

¿Qué es el SPOOFING en informática? Te lo explicamos

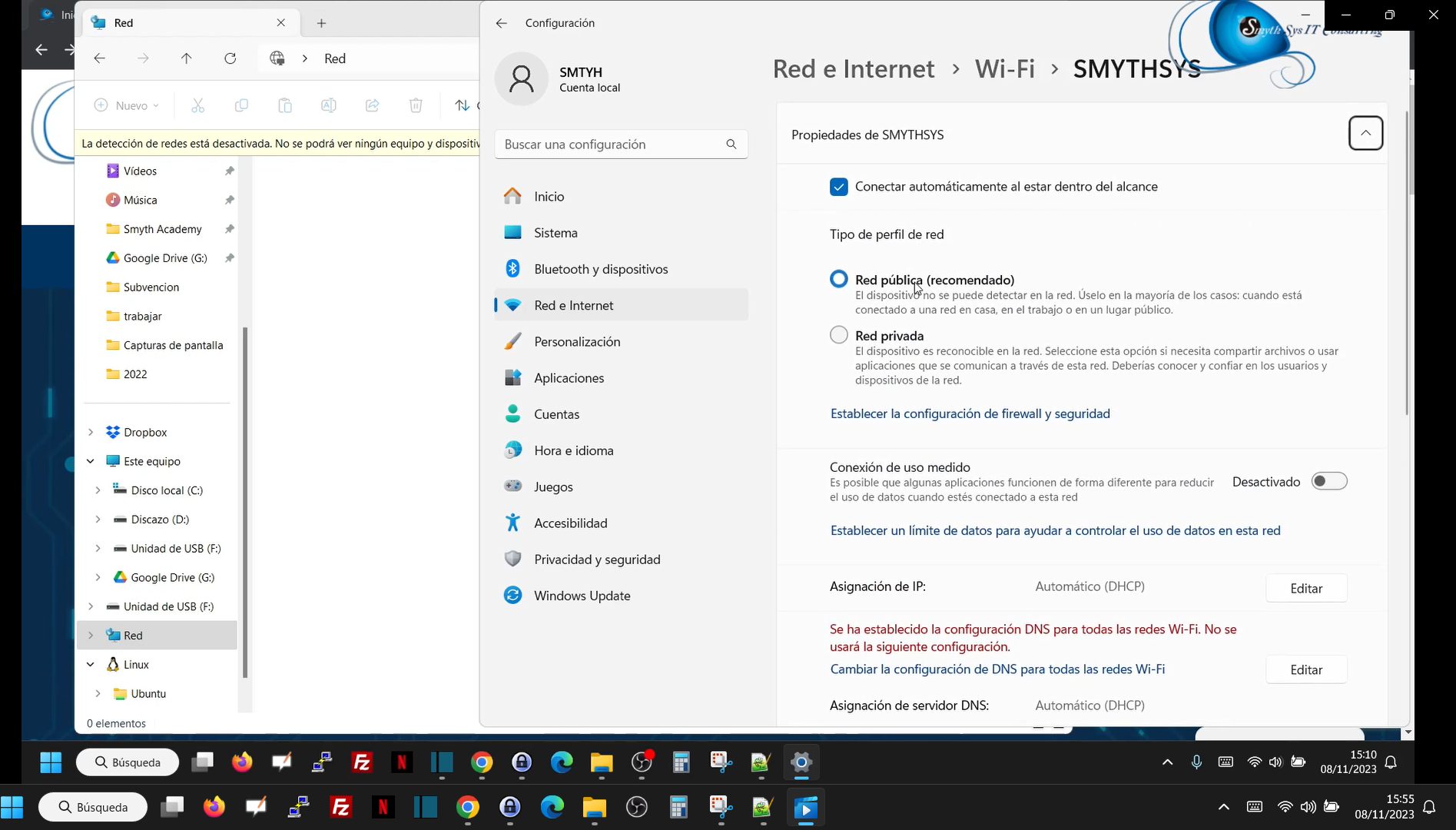

Nosotros pensamos que parte de nuestra labor es formar a los usuarios para que aprendan a navegar por Internet de manera más segura. Parte de esta formación es conocer los riesgos y los ataques que pueden sufrir. Hoy explicamos, de manera resumida lo que es el spoofing. Spoofing significa “suplantación de identidad“. Así que, en … Leer más